「人很容易高估一個決定性瞬間的重要性,也很容易低估每天都做些小改善的價值」

最近在想一些關於習慣培養的事情,正好整理到這篇關於《原子習慣》的筆記。

寫得很不錯,推薦大家過去看看:

《原子習慣》細微改變帶來巨大成就的實證法則|心得筆記 - 德瑞克 Derek

那麼按照慣例,節錄文章的一些片段參雜個人心得來丟筆記庫。

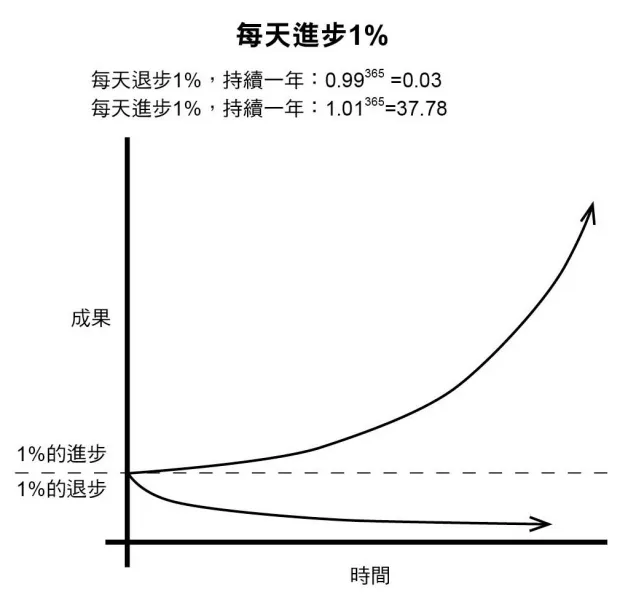

首先要認識這本書,就要先從「習慣帶來的複利」開始:

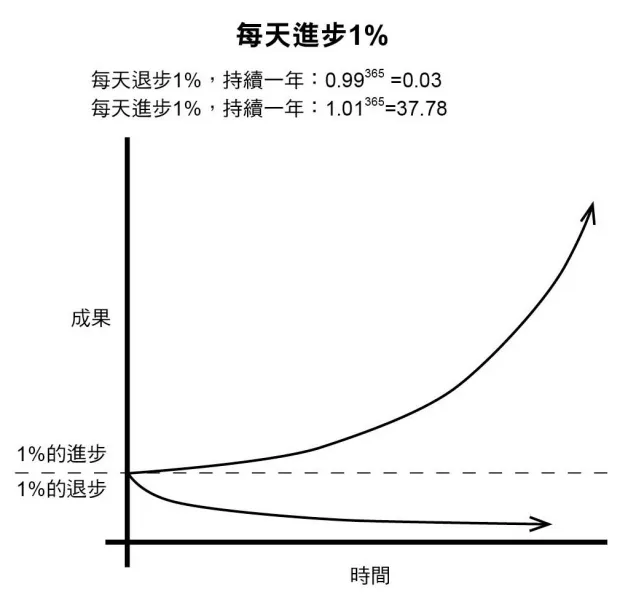

如果每天都能進步 1%,持續一年,最後你會進步 37 倍;

相反地,若是每天退步 1%,持續一年,到頭來你會弱化到趨近於零。

習慣就是「自我改善」這件事的複利。

如同錢財透過複利加倍,習慣的效果也在你重複執行的過程中加倍。

隨便挑一天來看,習慣的效應似乎很小,

但幾個月、甚至幾年下來,它們就可能造成極巨大的影響。

我們每天的進步和退步,都會延續到下一天。這樣長久下來,就像是複利一樣。

不管是生產力、知識、壓力或是負面想法,這些東西都會形成迴圈、不斷累積下去。

因此,累積好的習慣是很重要的。

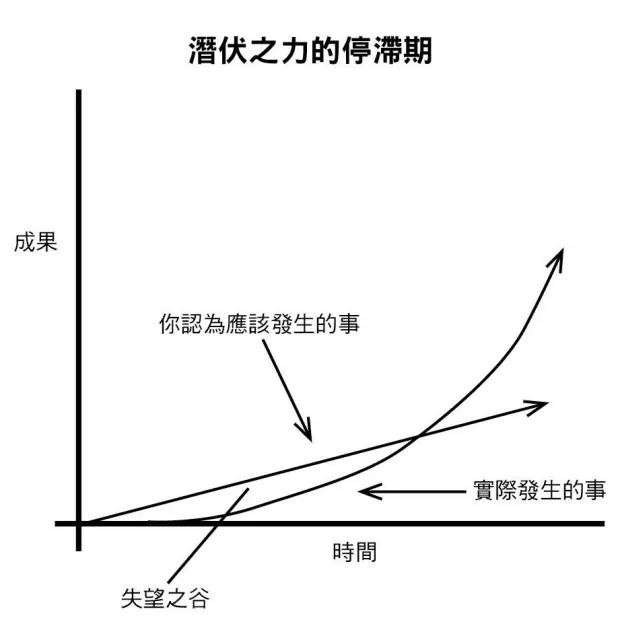

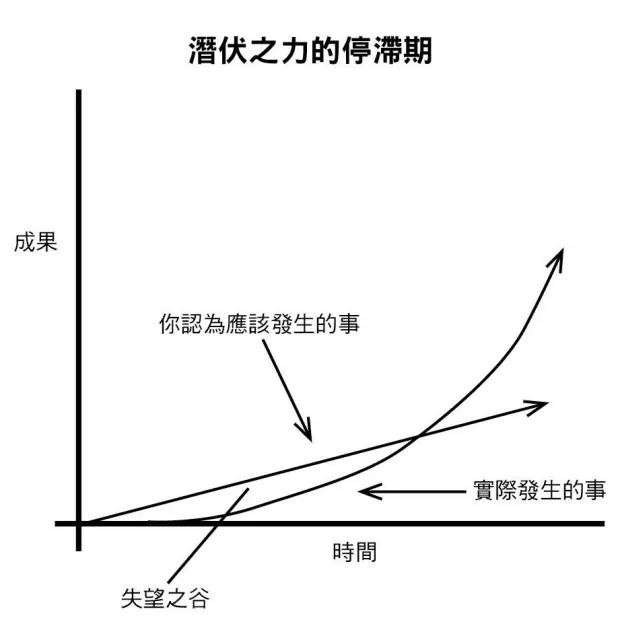

但是,要建立持久的習慣是很難的。其中一個困難點就是「失望之谷」:

在你跨越一個關鍵門檻、解鎖新等級的表現之前,習慣往往看起來沒什麼影響。

在任何追尋的前期或中期,常常出現所謂的「失望之谷」 — — 你期待有線性的進展,但在前幾天、幾週,甚至幾個月,效果都很不顯著,令人感到挫敗。

建立持久習慣之所以如此困難,這便是核心因素之一。

我們做了一點小小的改變,沒能看見有形的成果,就決定要放棄。

你心想:「我每天都跑步,跑了一個月,怎麼身材沒有任何變化?」

一旦萌生這樣的念頭,好習慣就很容易被拋諸腦後。

然而,想要造成有意義的差異,你必須維持一個習慣夠久,以突破這個停滯期,稱之為「潛伏之力的停滯期」。

而要突破它,我們必須忽視目標、專注於系統上。其中最關鍵的做法,就是「改變身份認同」:

許多人在展開改變習慣的過程時,都把重點放在想要達成什麼。

這會將我們引至以結果為基礎的習慣。

替代做法是建立以身份認同為基礎的習慣

在這種方式下,我們一開始就把重點放在希望成為什麼樣的人。

- 目標不是讀一本書,而是成為讀書的人

- 目標不是跑一趟馬拉松,而是成為跑步的人

- 目標不是學會一種樂器,而是成為演奏音樂的人

做正確的事很容易,畢竟當你的行為與身份認同完全一致,你便不再追求行為的改變。

你只是相信自己是某種人,然後去做那種人會做的事而已。

決定你想要成為什麼樣的人,透過生活中的小勝利來向自己證明

我很喜歡其中一個例子;「我在戒菸」或是「我不抽菸」,

兩者產生的力量其實並不一樣,因為他們對自己的看法截然不同。

當我們有了新的身份認同,接著就是認識培養習慣的步驟和方法。

要形成一個習慣,會經過四個步驟:「提示、渴望、回應、獎賞」

- 法則一(提示):讓提示顯而易見

- 法則二(渴望):讓習慣有吸引力

- 法則三(回應):讓行動輕而易舉

- 法則四(獎賞):讓獎賞令人滿足

當然,它們也可以用來戒除壞習慣:

- 法則一的反轉(提示):讓提示隱而不現

- 法則二的反轉(渴望):讓習慣毫無吸引力

- 法則三的反轉(回應):讓行動困難無比

- 法則四的反轉(獎賞):讓獎賞令人不滿

關於這一段,書裡面用了四個章節來逐一說明,還搭配各種小技巧。

因為真的太長了,有興趣的朋友可以直接抓書來看。

(備註:在習慣戒除的這段,除了原子習慣以外,我個人也很推薦《多巴胺國度》)

但同樣的習慣,我們執行的動力還是會慢慢變少。要怎麼讓習慣持續吸引我們呢?

書上提了「金髮女孩原則」:

當執行的任務恰好位在當下能力的邊緣,人便會感受到最高程度的動力。

不要太難,也不要太簡單,恰到好處就對了。

總覺得這邊有種「舒適圈」和「成長圈」的感覺。畢竟,太舒適就會無聊了嘛:

成功最大的威脅不是失敗,而是無聊。我們之所以對習慣感到倦怠、無聊,是因為它們不再帶來愉悅感,結果變得可以預期。

而當習慣變得平凡無奇,我們就會為了尋找新鮮感,而讓進步脫離正軌。

現在我們已經認識了習慣的力量。然後呢?我們要怎麼藉由習慣來變強、變得精通呢?

想要讓潛能最大化,追求菁英級的表現,就需要更細膩的做法。

你不能盲目重複做一樣的事,卻期待自己變得突出。

追求精通,習慣是必要的,但只有習慣並不夠,你需要的是自動化習慣與刻意練習的組合。

精通是一個過程,你在此過程中將焦點鎖定在成功的一個微小元素,

不斷重複該技能,直到將其內化

然後以這個新習慣為基礎,往個人發展的下一個疆界前進。第二次執行時,就任務變得比較容易,但整體難度並沒有下降,因為現在你要把能量投入下一個挑戰中。

每個習慣都為更高層次的表現解鎖,這是個無止境的循環。

……總覺得看這段的時候有種看見那群極速開發恐怖份子的 feel 🤔

利用有目標、有回饋的刻意練習,搭配培養習慣帶來的複利。

這樣一個習慣一個習慣的踏下去,我們的飛輪就轉起來了

沒錯!這時候就是複習我們第二天轉貼過的「學習永動機」的時候了 XD

最後想貼一下這篇文章裡我很愛的一段:

最有自制力的,通常是最少用到自制力的人。

當你不需要常常動用自制力,就比較容易克制自我。

你或許可以抵抗誘惑一次或兩次,但不大可能每次都讓抑制裡凌駕於欲望。與其讓每次想要做正確的事情時都鼓起意志力,倒不如把能量用來優化所處的環境,避免無謂的外界干擾。

這就是自制力的秘密:讓好習慣的提示顯而易見,讓壞習慣的提示隱而不現。

共勉之。

……